SOC externalisé vs SOC internalisé : comment faire le bon choix pour votre entreprise ?

Publié dans Cybersécurité

16 octobre 2023 / Carole Simon

Par : Carole Simon

Partager

À bien des égards, le SOC s’avère être la solution la plus complète pour la protection et la surveillance du système d’information et de ses données. Mais à l’heure des choix, se pose aussi la question suivante : en matière de SOC, mieux vaut-il faire appel à un prestataire sécurité ou bien directement embaucher des experts ? Dans cet article, nous vous proposons de revenir sur les avantages et les challenges de ces deux manières d’envisager le centre opérationnel de sécurité.

SOC externe et SOC interne : de quoi parle-t-on ?

Pourquoi le Security Operation Center remporte-t-il tous les suffrages ?

Le dernier baromètre du CESIN déclarait en début d’année que les pôles sécurité des organisations tendaient à renforcer le déploiement de dispositifs comme le SOC. Ce même rapport ajoute que les outils de gestion des vulnérabilités et les services de Security Operation Center (SOC) sont considérés comme les solutions les plus efficaces du marché. Une confiance envers les services du SOC qui ne fait que s’accentuer, mais qui s’explique par plusieurs facteurs.

Le SOC s’appuie sur un escadron d’analystes très pointus

Le SOC, véritable garant de la protection des systèmes d’information, s'appuie sur des processus, des technologies, des outils d'analyse et du personnel hautement qualifiés. Ingénieurs, responsables ou chasseurs de menaces, tous sont experts dans leurs domaines respectifs. Ils sont en mesure de s’adapter à diverses typologies d’organisations et de collaborer avec les profils IT et cyber de l’entreprise.

Il mise sur les technologies informatiques les plus avancées

Les analystes du SOC sélectionnent et déploient un certain nombre de technologies parmi les plus innovantes du marché (SIEM, EDR / XDR, SOAR, Scanneur de vulnérabilités, UEBA, anti-ddos, etc.) s'appuyant entre autres sur la puissance de l’automatisation et du machine learning.

Il repose avant tout sur la proactivité

La capacité d’anticiper la survenue d’une série d’incidents et d’attaques est sans nul doute l’une de ses plus grandes forces. La proactivité constitue la première composante du pilier de la cybersécurité avec ensuite la détection et la remédiation. Elle repose sur une analyse fine des activités, la récolte d’informations et une surveillance en temps réel des signaux anormaux, pour tuer la menace dans l'œuf.

Blue vous permet d’analyser et de tester votre SI, votre réseau ou une application web pour trouver les vulnérabilités qu’un attaquant pourrait exploiter. Découvrez nos tests d’intrusion informatique (Pentest).

Il dispose d’un périmètre d’actions très étendu

Le SOC a l’avantage de surveiller et de protéger l’ensemble des activités d’une architecture. Des endpoints aux environnements cloud, en passant par les réseaux, les applications et les serveurs BDD, les entreprises ont la possibilité d’étendre largement son périmètre d’action. Dans une optique de protection contre les menaces extérieures, une plateforme SOC pourra aussi contrôler les accès et en assurer la sécurité grâce aux bastions informatiques et à la double authentification (MFA).

Définitions et différences entre le SOC interne et le SOC externe

Le SOC interne, également connu sous l'appellation de “SOC dédié” est une équipe à part entière de l'entreprise. Ses membres travaillent dans les locaux de la structure et sont opérationnels grâce aux équipes d’exploitation et aux ressources IT et cyber internes.

Un SOC externalisé ou SOC managé dépend quant à lui d'un prestataire de sécurité qui intervient pour un certain nombre de sociétés. Un SOC externe va pouvoir œuvrer pour des clients grâce aux ressources, technologies et méthodologies du prestataire dont il dépend.

En savoir plus sur notre offre de défense en profondeur : Blue Cyber.

Un projet SOC pour votre entreprise ?

Contactez les experts en cybersécurité de Blue

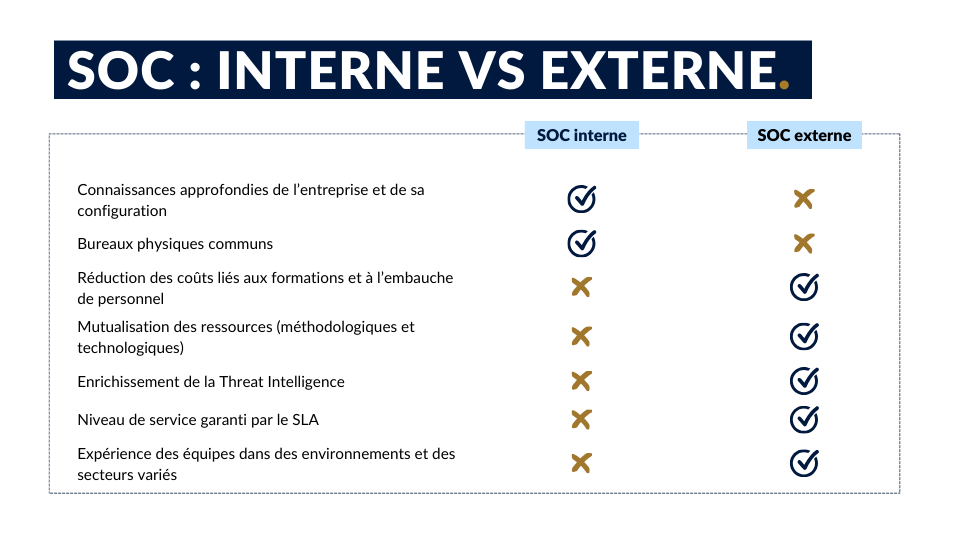

Étude comparative entre le SOC internalisé et le SOC externalisé

Le SOC interne : avantages, enjeux et inconvénients

Les atouts de l’internalisation : connaissance accrue de l’entreprise et réactivité

Sans surprise, la connaissance de l'entreprise et de ses spécificités est l’atout numéro 1 du SOC dédié. Ses membres sont en mesure de proposer des solutions et des stratégies parfaitement adaptées à la configuration de la structure.

La communication ne peut qu’être renforcée puisque les effectifs du SOC et la cybersécurité collaborent ensemble dans les mêmes locaux, ont des objectifs communs et peuvent parfois dépendre du même pôle. Enfin, la réactivité est de mise pour solutionner rapidement et efficacement les problèmes.

Les inconvénients du SOC interne : le coût et la pénurie de compétences

Puisque les hackers n’ont pas la délicatesse d’attendre les jours ouvrés pour passer à l’attaque, un SOC se doit de fonctionner 24/7. Cela implique d’avoir plusieurs équipes et analystes qui se relaient en continu.

Nous l’avons évoqué à plusieurs reprises, les experts d’une plateforme SOC sont des profils très expérimentés, mais qui se raréfient. En effet, la pénurie de candidats et de compétences dans le secteur de la cybersécurité s’intensifie, en France et partout dans le monde.

Les ressources, rares et coûteuses, nécessitent des formations sur les différentes technologies et l'évolution des menaces. Entre pénuries de main-d'œuvre et coûts très élevés, rares sont les organisations qui franchissent le cap d’un SOC interne.

Le SOC externalisé : avantages, enjeux et inconvénients

L’externalisation : entre niveau de service adapté, économie et expertise décuplée

Le SOC managé coûte moins cher. En effet, un prestataire de sécurité va mettre en commun ses ressources, ses experts et ses technologies. Cela évite à l'entreprise bénéficiaire de passer par de fastidieux et coûteux processus de recrutement.

Les prestataires ont également l’avantage de travailler pour des environnements et des configurations très variés. Leur champ d’expertise s’en trouve alors décuplé. Ces profils vont être capables de solutionner de manière plus innovante les problématiques auxquelles ils sont confrontés. Ils mutualisent connaissances et expériences, ce qui contribue à enrichir considérablement la veille informationnelle sur les menaces (Threat Intelligence).

L’accord entre un prestataire de sécurité et une entreprise pour la mise en place d’un SOC se fait grâce au SLA (Service Level Agreement). De fait, un niveau élevé de service, des indicateurs détaillés et des objectifs clairs sont garantis par ce contrat.

Quid des challenges de l’externalisation ?

Il semblerait que le SOC externe offre plus d’avantages, notamment sur le registre économique. Toutefois, cela reste malgré tout un projet complexe, donc si vous décidez d’externaliser cette partie, il conviendra d’entretenir une excellente communication entre le prestataire et les équipes cybersécurité de votre entreprise. La clarté dans la compréhension de vos enjeux et de vos besoins demeure indispendable,et ce, dès le début de la collaboration.

Retenez aussi qu’un SOC externalisé implique très souvent de stocker vos données et vos informations hors les murs de votre structure.

Le SOC hybride : un bon compromis entre SOC externe et SOC interne ?

Comme souvent avec l’hybride, il sera question de tirer partie du meilleur de plusieurs solutions pour en faire un modèle à part entière. Le SOC hybride n’échappe pas à cette règle. À mi-chemin entre un modèle dédié et managé, il se compose d’experts internes et d’une équipe d’analystes relevant d’un organisme de sécurité. C’est tout à fait indiqué pour les entreprises qui ont des effectifs très qualifiés, mais qui ne sont pas en mesure d’être disponibles 24/7.

Dans ce modèle complémentaire, l’organisation des missions de chacune des équipes est optimisée pour que la détection et la réponse aux attaques soient rapides. Par exemple, l’équipe interne se chargera de la gestion des incidents susceptibles d’impacter la production alors que les prestataires se chargeront du volet analyse après incidents ou de la cybersurveillance. Cette combinaison de compétences favorise également la communication et l’apprentissage mutuel.

Un projet SOC pour votre entreprise ?

Contactez les experts en cybersécurité de Blue

SOC externe : 5 conseils pour tirer pleinement parti de votre prestataire

1. Prendre le temps de définir ensemble vos objectifs

Obligation réglementaire de mise en conformité ou crise sanitaire, les raisons de mettre en place un SOC ne manquent pas depuis quelques années. Oui, mais beaucoup d’organisations ont fait appel à des prestataires, sans prendre le temps de cadrer leurs besoins et leurs objectifs. Difficile alors d’exploiter la pleine puissance du SOC et d’éviter les incompréhensions avec les équipes internes. Quelles sont les spécificités de l’entreprise ? Quels sont les enjeux métiers ? Quelle sera la mission du SOC ? Quels seront ses ressources et son périmètre… sont autant de questions qu’il faudra aborder.

2. Penser le périmètre d’action avec votre prestataire

Là encore, c’est un sujet qui mérite que l’on s’attarde un peu. Pour définir ce périmètre, vous devez connaître vos besoins réels et vos contraintes (budgétaires, réglementaires, etc.). Que devez-vous protéger en priorité ? Le système informatique ? Les terminaux ? Les accès ? Le réseau ? Selon votre cœur de métier, vous devrez déterminer les risques cyber encourus. À partir de ces résultats, vous serez en mesure de déterminer les fonctionnalités à implémenter pour couvrir ces risques.

Évaluer la sécurité de votre infrastructure avec Blue Cyber Rank

3. Établir des règles et des processus dans la phase build et dans la phase run

Pour qu’un SOC soit réellement efficace, il faut garder à l’esprit que la cybersécurité n’est pas seulement un panel de technologies qu’il suffit d’actionner. En réalité, c’est un ensemble de règles et de processus qu’il est primordial de définir et d’ajuster régulièrement. Dans le cas du SOC managé, il faut concevoir ces règles, établir qui des équipes SOC et des équipes internes devra prendre certaines mesures en cas d’attaques. Chaque aspect doit être réfléchi et formalisé en amont, mais aussi tout au long de la collaboration. Auditez régulièrement les règles de configuration, de détection et de corrélation avec votre prestataire, améliorez les process en fonction de ce qui se passe sur le terrain.

4. S’appuyer sur des indicateurs pour mesurer l’efficacité du SOC

Le recours à des indicateurs d’activité est un grand classique de l’externalisation. Ils servent ainsi à apprécier la qualité des prestations, évaluer l’alignement du SOC avec les objectifs de l’entreprise ou encore vérifier ses capacités techniques et d’analyse. Voici un petit échantillon de ces indicateurs : disponibilité des ressources, délais de réponse à incident, délai de remédiation, taux de couverture des périmètres, temps minimum de déploiement, pourcentage de faux positifs, etc.

5. Favoriser un environnement de travail agile

Travailler par projets, l’instauration de responsabilités communes, un dialogue et une communication étroite entre les équipes, de la transparence, de la confiance mutuelle et de la visibilité… constituent les leviers indispensables pour valoriser au maximum les services d’un SOC externalisé et la collaboration sur le long terme avec l’organisme de sécurité que vous avez choisi.

Besoin d'être accompagné(e) pour un projet SOC ?

Contactez les experts de Blue

formulaire_lead_contact

Carole de Blue

Assistante Marketing chez Blue 🚀

Partager

SIEM IT : Comment choisir la meilleure solution ?

Les cyberattaques menacent les entreprises chaque jour. Sans surveillance continue, les intrusions…

NIS 2 : Quelles sanctions pour le non-respect de la directive ? (4/4)

NIS 2 impose des sanctions sévères pour toute non-conformité. Des amendes colossales,…

Serveur HDS : Comment préparer et réussir sa migration ?

Serveur HDS et migration de données, comment garantir une réussite ? Entre…